Граница — это прокси-сервер, оснащённый функциями идентификации, который обеспечивает простой и безопасный способ доступа к хостам и критическим системам на вашей сети.

С помощью Границы вы можете:

Для получения дополнительной информации обратитесь к разделу "Что такое Граница?" на сайте Границы.

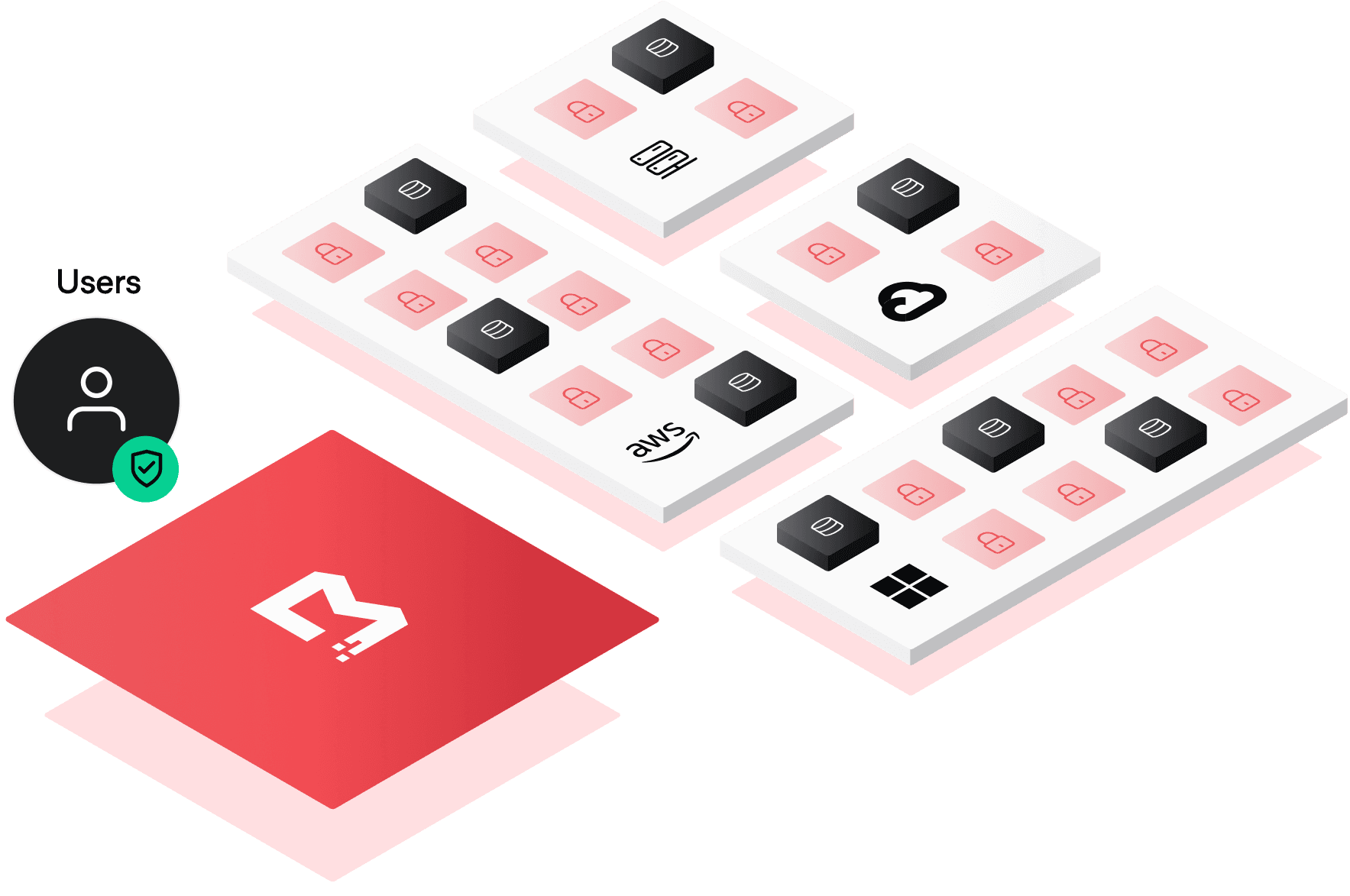

Граница состоит из двух серверных компонентов:

В реальном мире установка Границы, вероятно, будет включать один или несколько контроллеров, работающих вместе с одним или несколькими рабочими. Одно и то же исполняемое файл Границы может работать в одном или обоих этих режимах. Кроме того, Boundary предоставляет клиент для рабочего стола и CLI для конечных пользователей для запроса и установки авторизованных сессий к ресурсам через сеть.

Boundary не требует установки программного обеспечения на ваших узлах и службах.

Boundary имеет две внешние зависимости:

База данных содержит конфигурацию и информацию о сессиях Boundary. Узлы-контроллеры должны иметь возможность доступа к базе данных.Значения, являющиеся секретами (например, учетные данные), шифруются в базе данных. В настоящее время поддерживается PostgreSQL как база данных, и она была протестирована с PostgreSQL 12 и выше.Граница использует только общие расширения, и поддерживаются как размещенные, так и саморазмещенные экземпляры. В большинстве случаев вам потребуется только конечная точка базы данных и соответствующие учетные данные.

Граница использует ключи KMS для различных целей, таких как защита секретов, аутентификация рабочих узлов, восстановление данных, шифрование значений в конфигурации Границы и т.д. Граница использует производные ключи для предотвращения избыточности этих ключей высокой ценности.

Вы можете использовать любую облачную KMS или движок транзитных секретов Vault для удовлетворения требований KMS.

Запуск Границы в более постоянном контексте требует выполнения нескольких дополнительных шагов, таких как написание простых конфигурационных файлов для указания узлам, как им достичь их базы данных и KMS. Ниже приведены шаги, а также дополнительная информация, необходимая для постоянных установок, подробно описаны в нашей Инструкции по установке.> ⚠️ Не используйте ветку main за исключением случаев разработки или тестирования. Boundary 0.10 ввел ветки выпуска, которые безопасно можно отслеживать, однако миграции в main могут быть переименованы, если это необходимо. Команда Boundary не сможет предоставить помощь, если использование main в течение длительного времени приведет к сбоям миграций или другим ошибкам.### Скачайте и запустите с страницы релизов

Скачайте последнюю версию серверного бинарного файла и соответствующего клиентского приложения для рабочего стола с нашей страницы загрузок

Boundary имеет режим dev, который можно использовать для тестирования. В режиме dev можно запустить как контроллер, так и worker одним командом, и они обладают следующими свойствами:

Если вы соответствуете следующим локальным требованиям, вы можете быстро запустить Boundary:

Просто выполните:

make install

Это соберет Boundary. (Первый раз, когда это будет выполнено, он загрузит и скомпилирует ui-ресурсы, что займет несколько дополнительных минут.) После завершения запустите Boundary в режиме dev:

$GOPATH/bin/boundary dev

Важно отметить, что разработка может требовать других инструментов; для установки набора инструментов, используемых командой Boundary, выполните: make tools

Без выполнения этого шага вы можете столкнуться с ошибками при выполнении make install. Важно также отметить, что использование make tools установит различные инструменты, используемые для разработки Boundary, в стандартную директорию Go-бинарников; это может перезаписать или иметь приоритет над инструментами, которые уже установлены на системе.

Запустите серверный бинарник с помощью:

boundary dev

Это запустит службу контроллера, прослушивающую http://127.0.0.1:9200 для входящих запросов API, и службу worker, прослушивающую http://127.0.0.1:9202 для входящих запросов сессий. Также будут созданы различные ресурсы по умолчанию и отображены полезные данные, такие как имя пользователя и пароль, которые можно использовать для аутентификации.

dev вам обычно не нужно настраивать какие-либо ресурсы! Но полезно понимать, что сделал режим dev для вас, чтобы вы могли предпринять дальнейшие шаги. По умолчанию режим dev создает:127.0.0.1).22 (например, SSH).Вы можете изменить эти значения по умолчанию через веб-интерфейс Boundary или с помощью его API, например, если вы хотите подключиться к другому хосту или изменить порт подключения.### Установка соединения

Давайте теперь установим соединение с вашим локальным демоном SSH через Boundary:

dev, это будет boundary authenticate password -auth-method-id ampw_1234567890 -login-name admin -password password. (Обратите внимание, что если вы не включите флаг password, вы будете запрошены на ввод его.)boundary connect ssh -target-id ttcp_1234567890. Если вы хотите изменить имя пользователя, передайте -username <name> команде.Просмотрите возможности конфигурации целевых объектов для тестирования ограничений (или увеличения) количества соединений на сессию или установки максимального времени подключения; попробуйте отменить активную сессию с помощью страницы сессий или командой boundary sessions, создайте свои собственные команды с помощью boundary connect -exec и т.д.

Этот пример является простым способом для начала, но он опускает несколько ключевых шагов, которые могут быть выполнены в производственной среде:* Использование брандмауэра или других средств для ограничения набора хостов, разрешенных для подключения к локальному сервису, только Boundary Worker узлам, тем самым делая Boundary единственным способом входа на хост

Обратите внимание: Мы очень серьезно относимся к безопасности Boundary и доверию наших пользователей. Если вы считаете, что нашли проблему безопасности в Boundary, пожалуйста, сообщите об этом ответственно по адресу security@hashicorp.com.

Спасибо за ваш интерес к вкладу! Пожалуйста, обратитесь к CONTRIBUTING.md для руководства.

Вы можете оставить комментарий после Вход в систему

Неприемлемый контент может быть отображен здесь и не будет показан на странице. Вы можете проверить и изменить его с помощью соответствующей функции редактирования.

Если вы подтверждаете, что содержание не содержит непристойной лексики/перенаправления на рекламу/насилия/вульгарной порнографии/нарушений/пиратства/ложного/незначительного или незаконного контента, связанного с национальными законами и предписаниями, вы можете нажать «Отправить» для подачи апелляции, и мы обработаем ее как можно скорее.

Комментарии ( 0 )